معرفی ابزار Wazuh (وازو)

همهی ما می دانیم که امروزه سازمان ها دارای Endpointهای (ماشین آلات) مختلفی هستند که خدمات متعددی را برای اجرای موفقیت آمیز عملیات تجاری انجام می دهند. حتی سازمانهای کوچک مقیاس دارای حداقل 10 تا 20 سیستم در زیرساخت خود هستند. این ماشین ها دائما در حال جمع آوری داده ها و تولید گزارش میباشند، اما مشکل آنها کلان داده نیست! چالش واقعی پیش روی سازمان ها تجزیه و تحلیل و استفاده از این داده های بزرگ است.

تیم سورین، با هدف بهبود کیفی دفاع سایبری و همچنین ارتقا بلوغ مراکز عملیات امنیت کشور، خدمات مرتبط با مرکز عملیات امنیت (طراحی، راه اندازی، یوزکیس، پاسخ به رخداد، تست نفوذ و …) را ارایه می کند.

جهت ارتقای سطح امنیت سازمان یا ارگان خود با ما تماس بگیرید.

Endpoint ها رویدادهای (سوابق) مختلفی تولید میکنند که برای تجزیه و تحلیل و هشداردهی به هنگام حملات / نقض امنیتی حیاتی هستند. سازمان ها برای مقابله با این مشکلات راهکارهای SIEM (مدیریت رویداد اطلاعات امنیتی) را اتخاذ میکنند.

دانستن دو اصطلاح کلیدی برای درک معنای واقعی SIEM ضروری است:

- SEM – مدیریت رویداد امنیتی: به جمعآوری گزارش از Endpoint ها می پردازد.

- SIM – مدیریت اطلاعات امنیتی: به تجزیه و تحلیل گزارش های جمع آوری شده می پردازد.

بنابراین فرمول چیزی شبیه به این را خلاصه می کند:

SEM + SIM = SIEM (مدیریت رویداد اطلاعات امنیتی)

با درک فرمول بالا، میتوان نتیجه گرفت که SIEM فرآیندی است که در جمعآوری گزارش ها و تبدیل سوابق به اطلاعات مفیدی که بعداً قابل تجزیه و تحلیل باشند (همانطور که گزارشها ذخیره میشوند) به شرکتها کمک میکند. در عین حال، قابلیتهای نظارت و تجزیه و تحلیل بدون وقفه را هم فراهم کرده و در صورت وقوع هرگونه نقض قانون یا حمله امنیتی، هشدار می دهد.

جنبه اصلی این فرآیند تجمیع داده ها است. در این مرحله، داده های ثبت شده از Endpoint های مختلف مثل فایروال ها و دسکتاپ ها جمع آوری شده و در یک پایگاه دادهی متمرکز ذخیره می شوند. به منظور مشاهده بهتر رویدادهای مشکوک، سوابق زیادی خلاصه شده و این گزاراشات را تشکیل می دهند.

بعضی از عملکردهای اساسی که باید در SIEM وجود داشته باشد، در لیست زیر ذکر شده است:

- مجموعه ورود به سیستم

- نظارت بر فعالیت کاربر

- همبستگی بدون وقفهی رویداد

- حفاظت ورود به سیستم

- گزارش های فناوری اطلاعات

- نظارت بر ورود

- قوانین و نگاشت آنها

- تجمیع CTI (هوش تهدید سایبری)

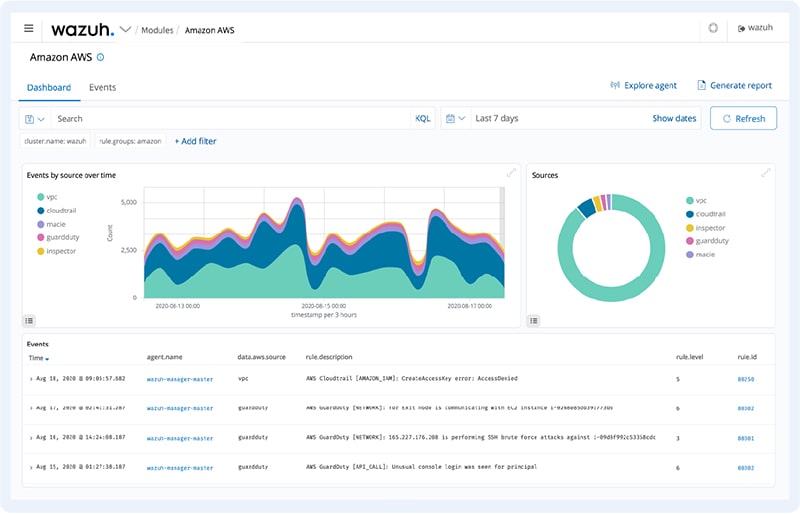

- تجسم داشبوردها

تعداد زیادی از فروشندگان شناخته شده در صنعت وجود دارند که راهکار های درجه یکی از SIEM را به شرکت ها ارائه می دهند. IBM QRadar، Splunk Security، LogRythm و غیره، چند نمونه از آنها هستند. این خدمات جزو محدوده پریمیوم هستند، به این معنی که فرد باید برای اتخاذ این راهکارها هزینهی معقولی بپردازد و از آنجا که حقاظت سایبری در اولویت قرار دارد، شرکت ها در این زمینه سرمایه گذاری میکنند. با این حال، برای سازمانهای کوچک مقیاس یا نهادهای سازمانی مانند مدارس یا کالجها مقدور نیست که صرفاً بخاطر راهحلهای امنیتی هزینه سنگینی بپردازند.

از این رو بهتر است که چنین موسسات/شرکت هایی به راهکار های متن باز SIEM متکی باشند. حتی سازمان های کلان مقیاس برای سفارشی سازی و مقیاس پذیری بهتر از این راهکار های متن باز استفاده میکنند. با این حال، تنها اخطار موجود این است که باید از یک متخصص فنی برای پیاده سازی این SIEM Open Source کمک گرفته شود. با وجود آنکه اسناد و مدارک کامل و تنظیم شده از طرف فروشنده ارائه میشود، اما این اسناد عموماً توسط افراد غیر فنی نادیده گرفته میشود. ثانیاً این امکان وجود دارد که برای کمک به راه اندازی به فروشنده مراجعه کرد، اما این کار مستلزم پرداخت هزینه است.

یکی از SIEM های معروف و محبوب موجود، راهکار Wazuh میباشد. Wazuh یک پلتفرم پیشگیری، شناسایی و پاسخ به تهدید رایگان و Open Source است و از ظرفیت کاری درون سازمانی، تنظیمات مجازی، کانتینری و ابری محافظت می کند. Wazuh یک ابزار جمعآوری، تجمیع، شاخص گذاری و تجزیه و تحلیل دادههای امنیتی است که به کسبوکارها در شناسایی نفوذها، تهدیدها و رفتارهای مشکوک کمک میکند و در سراسر جهان توسط صدها شرکت کوچک تا بزرگ استفاده می شود.

اکنون اجازه دهید روند اصلی کار و اجزای Wazuh را بشناسیم.

پلتفرم Wazuh شامل قابلیتهای امنیتی برای برنامههای ابری، کانتینر و سرور است. تجزیه و تحلیل داده های گزارش، تشخیص نفوذ و بدافزار، نظارت بر یکپارچگی فایل، ارزیابی پیکربندی، تشخیص آسیب پذیری و کمک به انطباق با مقررات، نمونه هایی از خدمات ارائه شده توسط این پلتفرم هستند. سه جزء تشکیل دهنده راهکار Wazuh به شرح زیر است:

- عامل Wazuh: پس از نصب بر روی Endpoint هایی مانند لپتاپ، رایانههای رومیزی، سرورها، نمونههای ابری یا ماشینهای مجازی، قادر به ارائهی قابلیتهای پیشگیری، شناسایی و پاسخ است و با ویندوز، لینوکس، macOS، HP-UX ، Solaris و AIX سازگار است.

- سرور Wazuh: داده های دریافت شده از عاملین Wazuh را بررسی کرده، آنها را با استفاده از کدگشاها و قوانین پردازش می کند و با استفاده از هوش تهدید، شاخص های شناخته شده سازش (IOC) را جستجو می کند. درصورت پیکربندی خوشهای، یک سرور واحد می تواند داده های صدها یا هزاران عامل را ارزیابی کرده و به صورت افقی مقیاس بندی کند.

- Elastic Stack: هشدارهای سرور Wazuh را شاخص گذاری و ذخیره می کند. علاوه بر این، ادغام Wazuh و Kibana یک رابط کاربری غنی برای تجسم و تجزیه و تحلیل داده ها فراهم می کند. تنظیمات و وضعیت Wazuh از طریق این رابط مدیریت و نظارت می شود.

پلتفرم Wazuh قادر است علاوه بر دستگاههای مبتنی بر عامل، دستگاههای بدون عامل مانند فایروال، سوئیچها، روترها و شناسههای شبکه و سایر موارد را نظارت کند. به عنوان مثال سیستمها میتوانند از Syslog برای جمعآوری دادههای گزارش سیستم استفاده کنند و تنظیمات آن را میتوان با بررسی منظم دادهها کنترل کرد. اجزای Wazuh و جریان داده در نمودار زیر نشان داده شده است و عامل Wazuh ، سرور Wazuh و Elastic Stack را که سه جزء حیاتی راهکار هستند، نشان می دهد.

عاملین Wazuh به بررسی بدافزارها، روت کیت ها و ناهنجاری های مشکوک در سیستم های نظارت شده می پردازند. فایلهای مخفی، فرآیندهای پنهانشده، شنوندههای ثبت نشدهی شبکه و همچنین اختلاف در پاسخهای تماس سیستمی، همگی قابل شناسایی هستند. مؤلفه سرور علاوه بر قابلیتهای عامل، از موتور بیان منظم خود و یک رویکرد مبتنی بر امضا برای تشخیص نفوذ، تجزیه و تحلیل دادههای ورودی بهدستآمده و جستجوی نشانههای سازش استفاده میکند.

برخی از عملکردهای اصلی Wazuh عبارتند از:

- تشخیص نفوذ

- تجزیه و تحلیل داده های ورود به سیستم

- نظارت بر یکپارچگی فایل

- تشخیص آسیب پذیری

- پاسخ حادثه

- انطباق با مقررات

- نظارت بر امنیت ابری و کانتینری

بنابراین ابزار Wazuh یک انتخاب عالی برای SIEM Open Source است و با کاربرد آسان و قابلیت اعتماد بالا می تواند یک روند کار امنیتی و عملیاتی برای تقویت وضعیت امنیتی فراهم کند. قابلیت Wazuh

- Intrusion Detection: ایجنتهای وازو سیستم های نظارت شده را به منظور شناسایی Malware، Rootkit و Anomalyهای مشکوک اسکن میکند.

- Log Data Analysis: ایجنتهای وازو، لاگ های برنامه و سیستمعامل را میخوانند و جهت تجزیه و تحلیل و ذخیرهسازی به صورت امن به سرور مرکزی ارسال میکنند. زمانی که هیچ Agent ای نصب نشده باشد، سرور میتواند دادهها را از طریق Syslog از تجهیزات و برنامههای شبکه دریافت کند.

- File Integrity Monitoring: وازو فایل سیستم ها را کنترل میکند تا تغییرات ایجاد شده در محتوا، دسترسیها، مالکیت و رفتار فایل های مهم را تشخیص دهد.

- Vulnerability Detection: ایجنتهای وازو دادههای موجود در نرمافزار را جمع آوری کرده و این اطلاعات را به سمت سرور ارسال میکنند، جایی که پایگاهداده CVE به طور مداوم بروز رسانی میشود تا نرم افزار آسیبپذیر شناخته شده را شناسایی کنند. ارزیابی خودکار آسیبپذیری به شما کمک میکند تا نقاط ضعف داراییهای مهم سازمان را پیدا کرده و قبل از اینکه مهاجمان از آنها برای سرقت دادههای محرمانه سوء استفاده کنند، اقدامات امنیتی و اصلاحی انجام دهید.

- Configuration Assessment: این قابلیت بر تنظیمات پیکربندی سیستم و برنامهها نظارت میکند تا اطمینان حاصل کند که با پالیسیهای امنیتی و استانداردها مطابقت داشته باشد. Agentها به صورت دورهای اسکن انجام میدهند تا برنامههای آسیبپذیر و Patch نشده و پیکربندیهای ناامن را شناسایی کنند. علاوه بر این، می توان بررسیهای پیکربندی را سفارشی کرده و آنها را با سازمان شما هماهنک کرد تا جهت پیکربندی بهتر هشدار دهد.

- Incident Response: وازو یکسری پاسخ برای انجام اقدامات متقابل مختلف برای مقابله با تهدیدات مانند مسدود کردن دسترسی به یک سیستم از منبع ارائه میکند. علاوه بر این، وازو می تواند برای اجرای دستورات سیستمی از راه دور و IOC ها استفاده شود.

- انطباق با مقررات (Regulatory compliance): وازو برخی از کنترل های امنیتی لازم را برای مطابقت با استانداردها و مقررات صنعت فراهم می کند. این ویژگیها، همراه با مقیاسپذیری و پشتیبانی چند پلتفرمی، به سازمانها کمک میکنند تا الزامات انطباق فنی را برآورده کنند. وازو به طور گسترده توسط شرکت های پردازش پرداخت و موسسات مالی برای برآوردن الزامات PCI DSS (استاندارد امنیت داده صنعت کارت پرداخت) استفاده می شود.

- Cloud Security: وازو با استفاده از ماژولهای یکپارچهسازی که قادر به جمعآوری دادههای امنیتی از ارائهدهندگان Cloud مانند Amazon AWS، Azure یا Google Cloud هستند، به نظارت بر زیرساختهای Cloud در سطح API کمک میکند. علاوه بر این، وازو قوانینی را برای ارزیابی پیکربندی محیط Cloud ارائه می دهد و به راحتی نقاط ضعف را شناسایی می کند.

- Containers security: وازو دید امنیتی را در هاست ها و کانتینرهای Docker فراهم آورده و بر رفتار آنها نظارت میکند تا تهدیدها، آسیبپذیریها و Anomaly ها را شناسایی کند. وازو به طور مداوم اطلاعات دقیق زمان اجرا را جمعآوری و تجزیهوتحلیل میکند. به عنوان مثال: هشدار برای برنامههای آسیبپذیر، شل در حال اجرا در یک کانتینر و سایر تهدیدات امنیتی.

نیاز به مشاوره امنیت سایبری دارید؟

همین حالا تماس بگیرید

برای دریافت مشاوره و خدمات امنیت سایبری میتوانید با شماره تماس 02122021734 در ساعات اداری تماس گرفته و یا از طریق فرم مربوطه با ما تماس بگیرید.