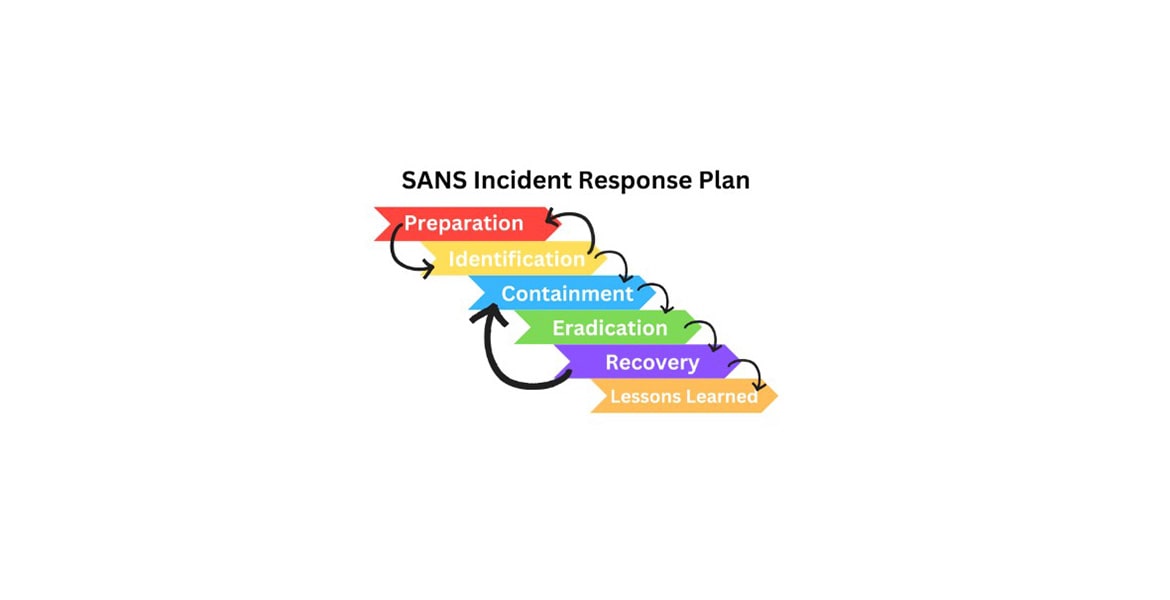

فرآیند پاسخگویی به حادثه (Incident Response)

موسسه SANS یک سازمان خصوصی است که تحقیقات و آموزش امنیت اطلاعات را انجام میدهد. ما در این مقاله شش مولفه یک برنامه پاسخ به حادثه SANS را بررسی خواهیم کرد.

پاسخ به حوادث به شرکتها کمک میکند تا مطمئن شوند که از حوادث امنیتی آگاه هستند و میتوانند برای محدود کردن آسیبها به سرعت واکنش نشان دهند. هدف همچنین جلوگیری از حملات آینده یا موقعیتهایی است که مشابه این مورد است.

مراحل طرح پاسخ به حادثه

- Preparation (آمادهسازی): در مرحله اول، ابتدا پالیسیهای امنیتی سازمان را بررسی و تدوین کنید.

- به کارکنان سازمان آموزش کافی دهید.

- ارزیابی ریسک انجام دهید.

- داراییهای حساس را شناسایی کنید.

- فعالیت کاربران را محدود کنیم.

- تدوین پل ارتباطی (زمانی که حادثهای رخ داد، به چه افرادی اطلاع دهیم).

- مشخص کنید که تیم باید روی کدام رویدادهای امنیتی مهم تمرکز کند .

- یک تیم پاسخگویی به حوادث امنیت رایانه ای (CSIRT) ایجاد کنید.

- تهیه نمونه برای نوشتن گزارشات مربوط به رخداد

- تهیه چکلیست (Play Book) برای انواع حملات

- Identification (شناسایی): در مرحله بعد، رویدادهای حوادث امنیتی را شناسایی کنید. این ممکن است شامل نظارت بر محیط سازمان برای رویدادهای مشکوک باشد. بهعنوان مثال، سیستمهای IT را برای انحراف از عملیات معمولی بررسی کنید و مشخص کنید که آیا آنها حوادث امنیتی هستند یا خیر. شواهد را جمعآوری کنید، نوع و شدت وقوع حادثه را تعیین و مستند کنید.

- Containment (محدود سازی): پس از شناسایی یک حادثه، اطمینان حاصل کنید که گسترش نمییابد یا آسیب بیشتری به سازمان وارد نمیکند. بهعنوان مثال، تمام اقدامات لازم را برای جلوگیری از انتشار Worm و Virus توسط مهاجم انجام دهید. همچنین مطمئن شوید که مهاجم قادر به دسترسی بیشتر به منابع سیستم نمیباشد.

- Data Eradication (ریشهکنی دادهها): این مرحله در مورد اطمینان از این است که اطلاعات غیرمجاز در هیچ یک از سیستمهای شما نگهداری نمیشود. به عنوان مثال، اقدامات لازم را برای حذف کدهای مخرب از سیستمهای سازمان انجام دهید. همچنین نحوه جمعآوری دادهها را بیابید و مشخص کنید که برای جلوگیری از اتفاقات چه باید کرد.

- Data Recovery (بازیابی اطلاعات): پس از جداسازی یک حادثه، سعی کنید سیستمهای آسیب دیده را به حالت عادی خود بازگردانید. بهعنوان مثال، سعی کنید دادههایی که در طول حمله آسیب دیدهاند را بازیابی کنید. اقدامات لازم را برای بازیابی سیستمهای آسیب دیده و بازگرداندن آنها به عملکرد عادی انجام دهید.

- Lessons Learned (تجارب آموخته): در طول این مرحله، ابتدا مشخص کنید که چه چیزی باعث این حادثه امنیتی شده است و سپس برنامهای برای جلوگیری از اتفاقات مشابه در آینده ایجاد کنید. به عنوان مثال، اگر شیوع یک Worm بوده، نحوه انتشار آن در شبکههای خود را بیابید و سپس برنامهای برای جلوگیری از وقوع مشابه در آینده ایجاد کنید.

همچنین، بررسی کنید که آیا الزامات نظارتی مربوط به این حادثه امنیتی وجود دارد یا خیر و سپس برنامه ای برای برآورده کردن آنها تهیه کنید. برای بازیابی از حملات آینده و همچنین بازیابی از خود این حمله برنامه ریزی کنید.

نیاز به راه اندازی مرکز عملیات امنیت دارید؟ با کارشناسان امنیتی سورین تماس بگیرید.