CSIRT یا Computer Security Incident Response Team چیست؟

(Computer Security Incident Response Team) CSIRT ، گروهی از متخصصان IT است که خدمات و پشتیبانی را در زمینه ارزیابی، مدیریت و پیشگیری از رخدادهای اضطراری مرتبط با امنیت سایبری و همچنین هماهنگی تلاشهای پاسخ به رخداد به سازمان ارائه میکند.

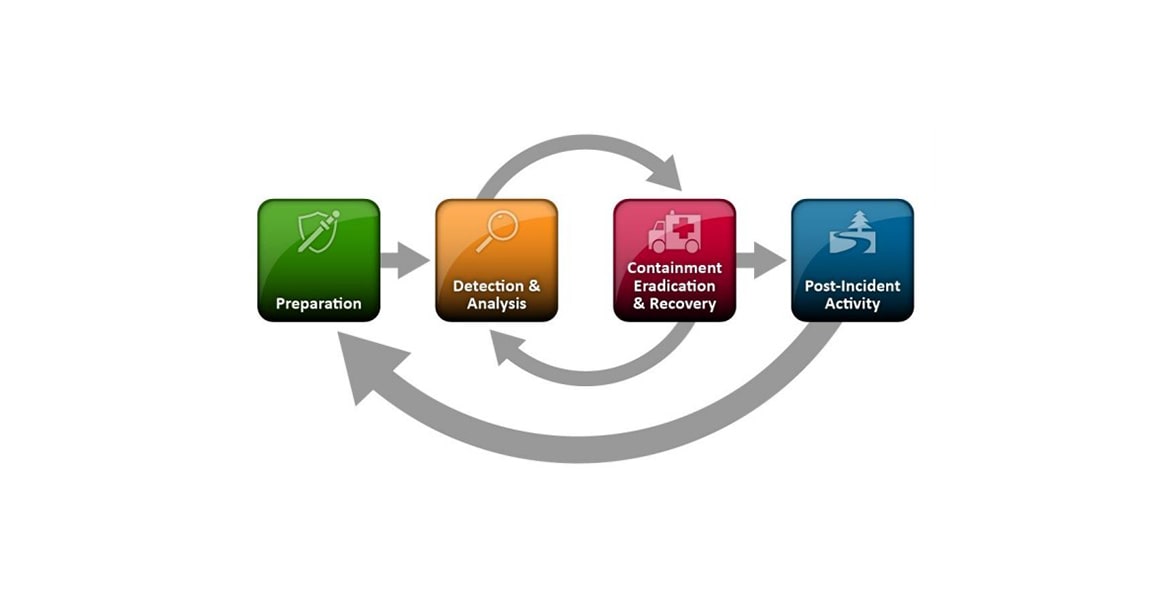

هدف اصلی CSIRT پاسخگویی سریع و کارآمد به رخدادهای امنیتی سیستم به منظور به حداقل رساندن آسیب است. مؤسسه ملی استاندارد و فناوری (NIST) یک چارچوب جامع برای پاسخ به رخداد ارائه میدهد که به عنوان چرخه حیات پاسخ یا NIST Incident Response شناخته میشود.

مراحل Incident Response

Preparation: اولین مرحله پاسخ به رخداد، Preparation است که نه تنها سازمانها باید آمادگی پاسخ به حادثه سایبری را داشته باشند، بلکه باید از امنیت سیستمها، شبکهها و برنامهها نیز اطمینان حاصل کنند. با اینکه تیم پاسخ به رخداد مسئولیتی در قبال پیشگیری از رخداد ندارد، اما برای موفقیت و تاثیر بیشتر پاسخها ضروری است. مرحله آماده سازی یا Preparation خود شامل دو بخش مجزا میشود:

بخش اول مرحله Preparing to Handle Incident یا آمادگی برای کنترل رخداد است که موارد زیر در این مرحله انجام میپذیرند:

Incident Handler Communication and Facilities: مربوط به نحوه ارتباطات و امکانات جهت کنترل رخداد است که از جمله مواردی که در این گروه قرار میگیرد میتوان به اطلاعات تماس اعضای تیم، مکانیزمهای گزارش رخداد، نرم افزارهای Encryption، ابزارهای تحلیل و شنود پکتها و… باشد.

Incident Analysis Resource: اشاره به منابع و اطلاعاتی دارد که از طریق آن فرآیند تحلیل انجام میشود مانند: لیست پورتها، داکیومنتها، لیست داراییهای حساس، نقشه شبکه و…

Incident Mitigation Software: اشاره به یک سری نرم افزارها جهت کاهش رخدادها اشاره دارد.

بخش دوم Preventing Incident است که به پیشگیری از رخدادها اشاره دارد. پایین نگه داشتن تعداد رخدادها در حد معقول برای محافظت از فرآیندهای تجاری سازمان بسیار مهم است. اگر مکانیزمهای امنیتی کافی نباشد، ممکن است حجم بیشتری از رخدادها اتفاق افتاده و تیم پاسخ به رخداد را تحت فشار قرار دهد. از جمله اقدامات مهم در این مرحله موارد ذیل میباشد:

Risk Assessments: ارزیابیهای دورهای ریسک موجود در سیستمها و برنامهها مشخص میکند که ترکیبی از تهدیدها و آسیب پذیریها چه خطراتی ایجاد میکنند.

Host Security: تمام میزبانها و داراییها باید بر طبق استانداردهای جهانی ایمن سازی شوند.

Network Security: شبکهها باید به گونهای پیکربندی شوند که امنیت شبکه را به طور کامل فراهم آورند، به گونهای که فعالیتهای مشکوک اجازه ورود به شبکه را نداشته باشند.

Malware Prevention: نرم افزارهایی برای شناسایی بدافزارها و جلوگیری از فعالیت آنها باید در سازمان مستقر شوند.

User Awareness and Training: کاربران و کارمندان باید از قوانین و روشهای مناسب استفاده از شبکه، سیستمها و برنامهها آگاهی داشته باشند.

Detection and Analysis: هدف اصلی این مرحله تعیین این است که آیا رخدادی واقعا اتفاق افتاده است یا خیر و ماهیت آن مورد بررسی و تحلیل قرار گیرد. از جمله اقدامات این مرحله میتوان به موارد زیر اشاره نمود:

Attack Vectors: رخدادها با روشهای بسیار زیادی اتفاق میافتند بنابراین تهیه یک دستورالعمل دقیق برای رسیدگی به رخداد غیر ممکن است. به همین دلیل سازمانها باید به طور کلی برای رسیدگی به هر رخدادی آمادگی داشته باشند اما این آمادگی باید برای حملههایی که یک Vector مشخص دارند بیشتر باشد. مواردی که در ادامه به آن اشاره میشود از جمله روشهای رایج حمله هستند مانند: USB، Web، Email، جعل هویت یا Impersonation و…

Signs of an Incident: برای بسیاری از سازمانها، چالش برانگیزترین بخش فرآیند پاسخ به رخداد، شناسایی دقیق و ارزیابی رخدادهای احتمالی و وسعت آن است. حملات ممکن است از طریق مختلف شناسایی شوند. مانند قابلیتهای تشخیص خودکار شامل IDPSهای مبتنی بر شبکه و میزبان، نرمافزار آنتی ویروس و… . همچنین ممکن است رخدادها از طریق گزارشهای اعلام شده از سوی کاربران شناسایی شوند. برخی رخدادها دارای علائم آشکاری هستند که به راحتی قابل تشخیصاند و برخی دیگر خیر. از جمله علائمی که میتوان از آنها به بروز رخداد پی برد، لاگهای تولید شده توسط سرورها و کامپیوترها، سنسورهای تشخیص تهدید شبکه، نرم افزارهای آنتی ویروس، فعالیت Userها، فایل با نامهای غیرمتعارف و… .

Incident Analysis: درصورتی که رفتارهای نرمال و موارد مورد نیاز شناسایی و طبقه بندی شوند، تحلیل حملهها و رخدادها میتواند آسان باشد. اطمینان حاصل شود که رخدادی اتفاق افتاده است تیم پاسخ به رخداد باید به سرعت یک تجزیه و تحلیل اولیه انجام دهد که چگونه و چطور اتفاق افتاده تا بتواند اطلاعات مفیدی را برای بهتر پیش رفتن فرآیند ارائه دهد. از جمله توصیههای ارائه شده برای آسان شدن این روند دسته بندی سیستمها و شبکه، شناسایی رفتارهای عادی سیستمها و شبکه، ایجاد قانون ثابت برای نگهداری لاگها، ترکیب کردن لاگها به منظور تحلیل بهتر یک رخداد، ثابت نگه داشتن ساعت همه Hostها و… میباشد.

Incident Documentation: در هنگام وقوع رخداد، تیم پاسخ به رخداد باید به سرعت تمام اطلاعات مربوط به رخداد را جمعآوری کند. سیستم پیگیری و مستندسازی رخدادها باید شامل اطلاعاتی مانند خلاصهای از رخداد، شاخصهای مرتبط با آن، داراییهایی که تحت تاثیر قرار گرفتهاند، شواهد جمعآوری شده و… باشد.

Incident Prioritizing: اولویت بندی رخدادها برای مدیریت بهتر آنها بسیار حائز اهمیت میباشد. بررسی و تحلیل رخدادهایی که از اهمیت کمتری برخوردار هستند میتواند خطرات جدی را ایجاد نماید به این جهت که زمان برای بررسی رخدادهایی با اولویت بالاتر کاهش مییابد. اولویت بندی استاندارد جهانی NIST بر اساس اطلاعات موجود از رخداد، تاثیر رخداد بر عملکرد سازمان و قابلیت بازیابی و کاهش اثرات ناشی از رخداد انجام میشود.

Incident Notification: وقتی یک رخداد شناسایی و تحلیل میشود، تیم پاسخ به رخداد باید به افرادی که به نوعی نقشی را ایفا میکنند اطلاع دهد تا هریک از آنها مطابق با وظیفهای که دارند کار خود را انجام دهند. از جمله افرادی که باید در جریان شرایط قرار گیرند مدیر سازمان، مسئول امنیت اطلاعات، دپارتمان قانونی، اعضای تیم امنیت و… میباشند.

Containment, Eradication and Recovery: پس از مهار یک رخداد، ممکن است برای از بین بردن اثرات آن، مانند حذف بدافزار و غیرفعال کردن حسابهای کاربری نقضشده، شناسایی و کاهش همه آسیبپذیریهایی که مورد سوء استفاده قرار گرفتهاند، بازیابی و پاکسازی لازم باشد. این بازیابی و پاکسازی شامل اقداماتی مانند بازیابی سیستمها از نسخههای پشتیبان، جایگزینی فایلهای در معرض خطر با نسخههایی که قبل از آلوده شدن سیستمها تهیه شده، نصب patchها، تغییر پسوردها، تشدید امنیت محیطی شبکه و… باشد.

Post Incident Activity: بعد از اتمام مراحل و برقراری مجدد شرایط نرمال، تیم پاسخ به رخداد باید تمام اتفاقات را از اول بررسی کرده تا بتوانند آن را مستند سازی نمایند. این مستندسازی میتواند نشان دهنده علت بروز رخداد، عوامل موثر در بروز، اقدامات صورت گرفته و روشهای جلوگیری از پیشآمد مجدد آن باشد.

نیاز به راه اندازی مرکز عملیات امنیت دارید؟ با کارشناسان امنیتی سورین تماس بگیرید.